Maar populair is niet hetzelfde als verstandig.

Voor een eenvoudige bedrijfswebsite, praktijksite of merkwebsite is WordPress lang niet altijd de beste keuze. Niet omdat WordPress per definitie slecht is, maar omdat het in de praktijk vaak meer onderhoud, meer risico en meer rommel met zich meebrengt dan nodig is.

Het probleem is meestal niet WordPress zelf

Dat is belangrijk om eerlijk te zeggen. De WordPress-core is op zichzelf niet het grootste risico. Volgens Patchstack kwam in hun jaarlijkse rapport 97% van de nieuwe kwetsbaarheden uit plugins en slechts een heel klein deel uit WordPress core zelf.

Daar zit meteen het echte probleem.

Een WordPress-site blijft zelden alleen WordPress. Er komt bijna altijd een stapel extra software bovenop:

- een pagebuilder

- een formulierplugin

- een SEO-plugin

- een cacheplugin

- een securityplugin

- een back-upplugin

- soms nog een plugin voor sliders, filters, pop-ups, cookies of analytics

Elke extra plugin is weer een extra afhankelijkheid. En elke afhankelijkheid moet worden bijgehouden, getest en veilig blijven. Op papier klinkt dat beheersbaar. In de praktijk wordt het vaak uitgesteld.

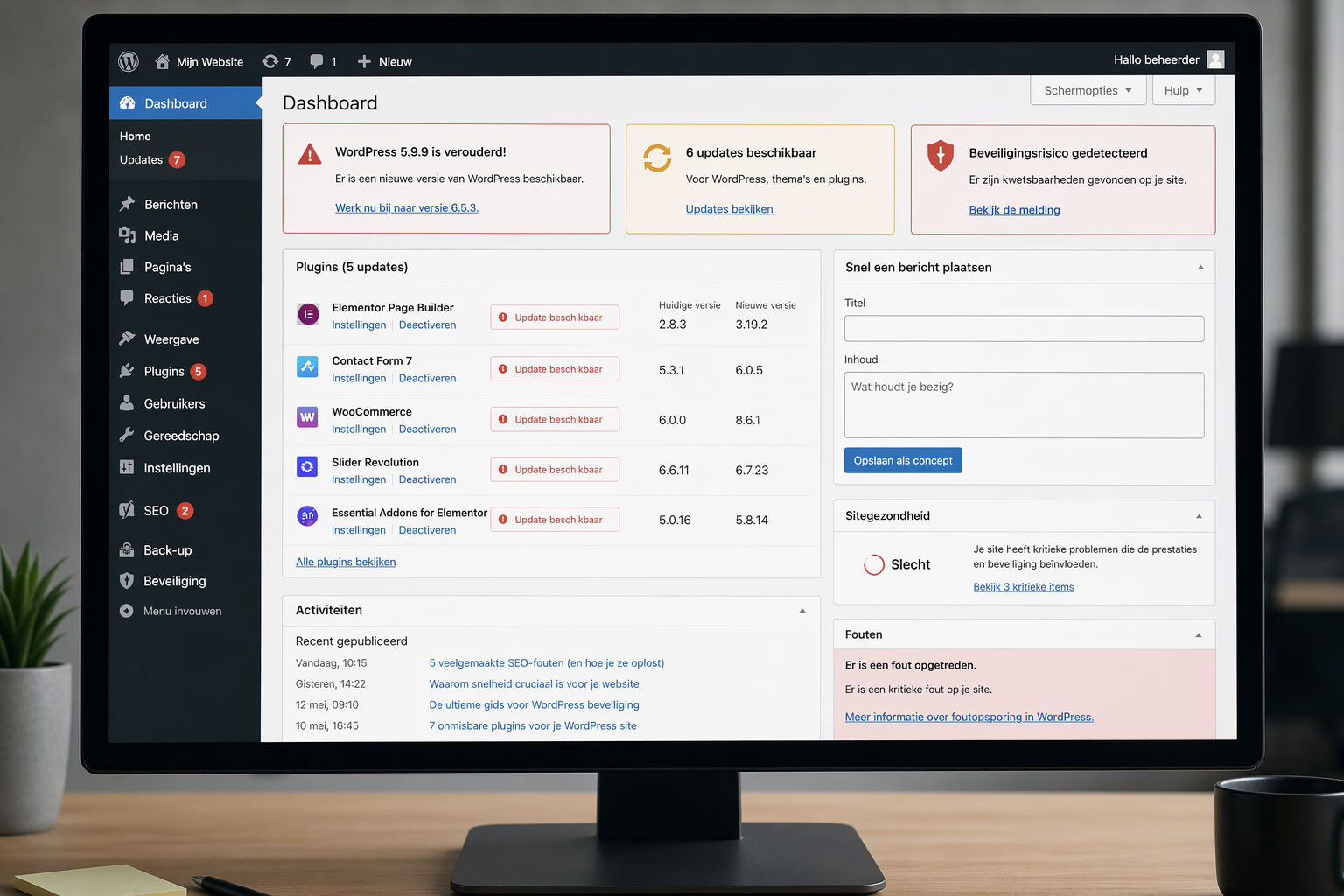

Veel WordPress-sites lopen achter met updates

Dat zie je steeds opnieuw terug in echte incidenten.

WordPress.org laat in het release-archief duidelijk zien dat alleen de meest recente release in een serie actief veilig wordt gehouden. Op 22 april 2026 is de nieuwste WordPress-release in dat archief versie 6.9.4 van 11 maart 2026. Als een site nog een oude versie draait, of een plugin gebruikt die al maanden niet meer is bijgewerkt, dan ontstaat er precies het soort achterstand waar aanvallers op wachten.

TechRadar meldde op 28 juli 2025 dat de Post SMTP-plugin weliswaar al was gepatcht, maar dat nog altijd 40,2% van de installaties op een kwetsbare versie draaide. Omdat die plugin meer dan 400.000 actieve installaties had, ging het toen nog steeds om ongeveer 160.000 sites die konden worden overgenomen.

Dat is precies waarom "we updaten later wel even" zo'n slecht plan is. Aanvallers hoeven niet iedereen te raken. Ze hoeven alleen te wachten tot genoeg sites achterlopen.

Oude versies geven aanvallers vaak precies genoeg houvast

Veel WordPress-sites lekken meer informatie dan je zou willen. Soms is de versie direct zichtbaar in de broncode, in feed-bestanden, in asset-URLs of via standaardpaden. Dat maakt het voor bots en scanners makkelijker om te bepalen waar ze moeten prikken.

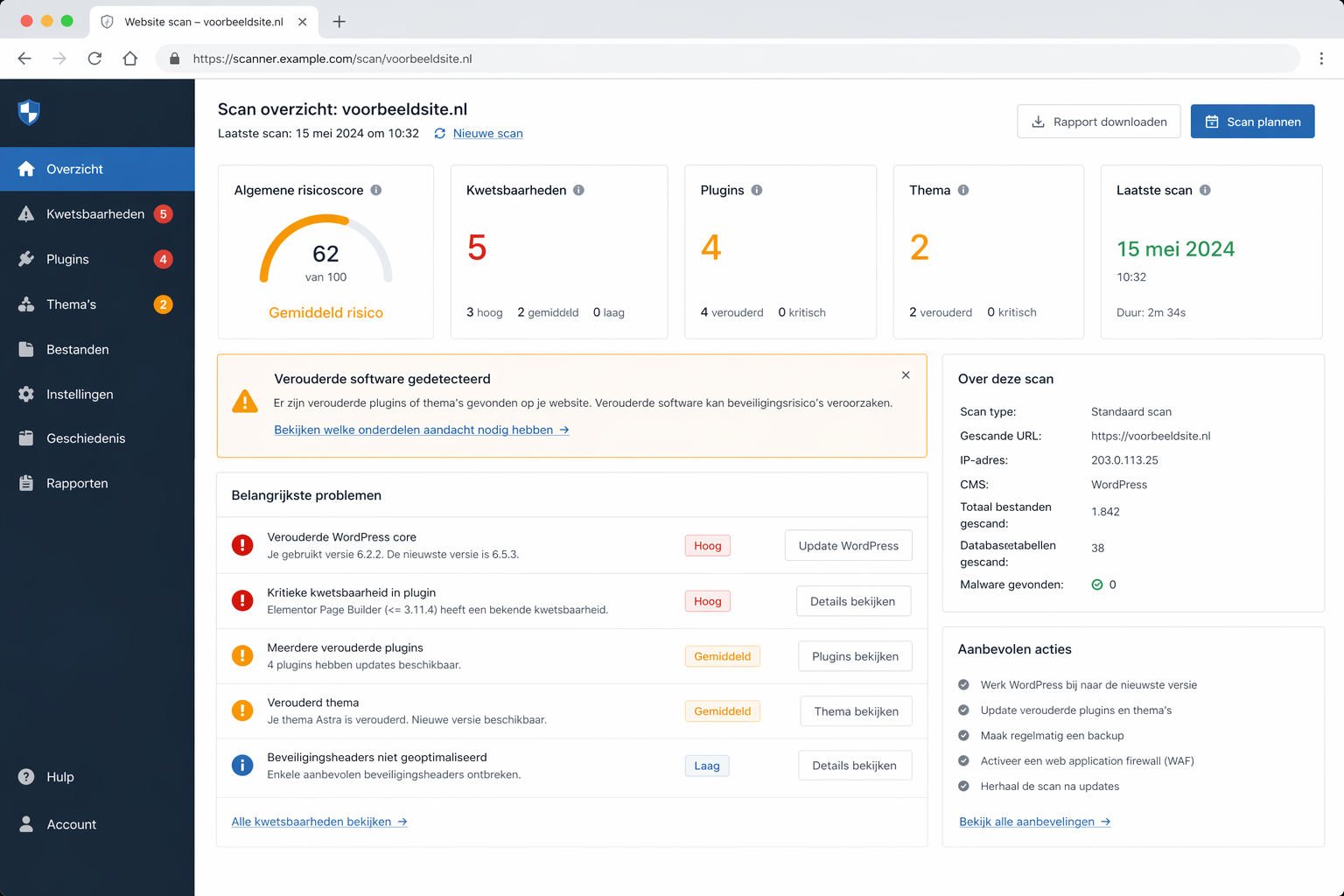

Wil je checken wat jouw site aan de buitenkant prijsgeeft, dan zijn dit twee handige tools:

- WPScan voor een WordPress-specifieke scan op versie en bekende kwetsbaarheden

- Sucuri SiteCheck voor een snelle externe check op malware, errors en verouderde software

Dat is geen volledige audit, maar het geeft wel snel een eerste signaal. Zeker als je niet eens weet welke WordPress-versie je site draait, is dat al een teken dat je afhankelijk bent geworden van techniek waar niemand echt meer naar kijkt.

Plugins zijn vaak het zwakke punt

Het lastige aan WordPress is niet alleen dat plugins kwetsbaar kunnen zijn. Het is ook dat je vaak veel plugins nodig hebt om iets simpels werkend te krijgen.

Een contactformulier is een plugin. SEO is een plugin. Caching is een plugin. Beveiliging is een plugin. Soms is zelfs de editor waar je je pagina's mee opbouwt weer een extra laag met eigen afhankelijkheden.

Dat stapelt snel op.

En dat is niet alleen een theoretisch risico. In het Patchstack-rapport staat ook dat 58,9% van de nieuwe WordPress-kwetsbaarheden in 2023 zonder login uit te buiten was. Dat zijn precies de fouten waar geautomatiseerde aanvallen goed op draaien.

Een paar concrete voorbeelden uit de praktijk

Hier zie je waarom WordPress-beveiliging vaak geen klein onderhoudspunt is, maar een structureel risico:

1. Supply-chain aanval via plugins in de officiële WordPress-repository

Wordfence meldde op 24 juni 2024 dat meerdere plugins in de officiële WordPress-repository waren geïnfecteerd met kwaadaardige code. Daar zaten onder meer Social Warfare, Blaze Widget, Wrapper Link Element, Contact Form 7 Multi-Step Addon en Simply Show Hooks tussen.

De kwaadaardige code probeerde een nieuw admin-account aan te maken en stuurde die gegevens terug naar de aanvaller. Er werd ook SEO-spam toegevoegd aan websites.

Een paar dagen later schreef Wordfence dat door deze supply-chain aanval grofweg 35.000 sites geraakt konden zijn.

Dat is een belangrijk punt: zelfs als jij netjes update, kan een update zelf soms het probleem zijn.

2. Really Simple Security trof meer dan 4 miljoen sites

Op 14 november 2024 publiceerde Wordfence een waarschuwing voor een kritieke kwetsbaarheid in Really Simple Security, voorheen Really Simple SSL. Volgens Wordfence stond die plugin op meer dan 4 miljoen websites en kon een aanvaller via die fout volledige admin-toegang krijgen.

Dat soort cijfers laat zien hoe snel een enkel plugin-probleem schaal krijgt. Je hoeft geen obscure plugin te draaien om risico te lopen. Juist populaire plugins zijn interessant voor aanvallers.

3. Post SMTP bleef op grote schaal kwetsbaar na de patch

Ook nadat een kwetsbaarheid bekend en gerepareerd is, blijft het probleem vaak nog lang rondzingen. Bij Post SMTP werd in juli 2025 nog steeds geschat dat ongeveer 160.000 sites op een kwetsbare versie draaiden.

Dat is misschien wel het vervelendste aan WordPress in de praktijk: de techniek is niet klaar zodra de patch uit is. Iemand moet die patch ook echt installeren, controleren en blijven volgen.

Andere nadelen van WordPress

Beveiliging is niet het enige argument. Ook los daarvan is WordPress niet altijd de handigste keuze.

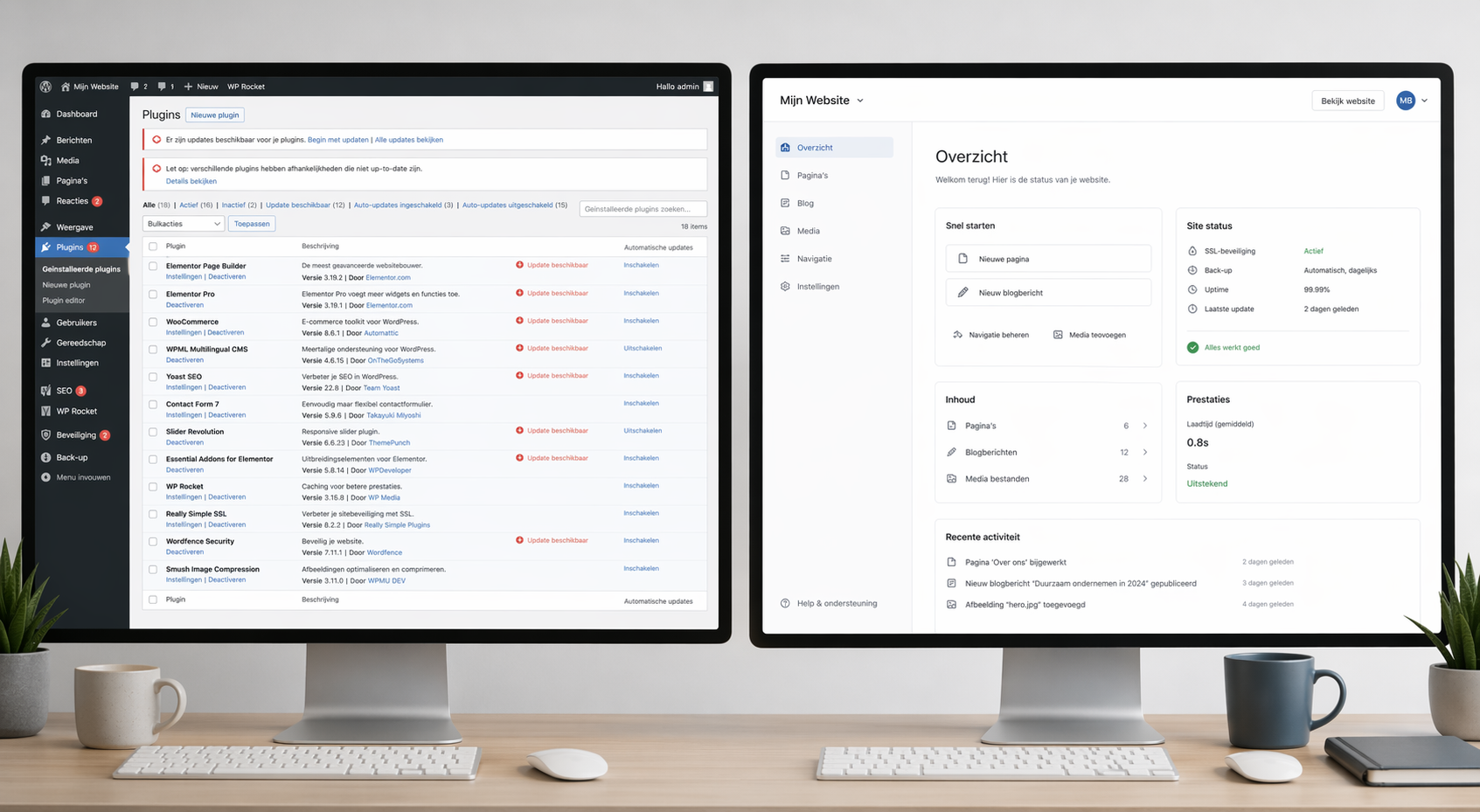

1. Meer onderhoud dan veel mensen verwachten

Een WordPress-site is nooit echt "af". Je moet core, thema's en plugins blijven bijwerken. En na updates moet je ook nog controleren of er niets kapot is gegaan.

Dat klinkt klein, maar het tikt door. Zeker bij ondernemers die vooral gewoon een nette site willen die het doet.

2. Meer kans op technische rommel

Veel WordPress-sites groeien organisch. Eerst komt er een thema, dan een builder, dan extra plugins, dan maatwerk, dan nog een tijdelijk scriptje dat permanent blijft staan.

Na een paar jaar weet vaak niemand meer precies wat nog nodig is en wat veilig verwijderd kan worden.

3. De site is vaak zwaarder dan nodig

Voor een contentgedreven publicatieplatform kan WordPress prima zijn. Maar voor een relatief eenvoudige website is het vaak een zwaardere machine dan nodig.

Meer plugins, meer scripts en meer databasewerk betekent vaak ook:

- tragere laadtijden

- meer caching-trucs om het goed te laten voelen

- meer kans op regressies na updates

4. Je bouwt sneller om techniek heen dan om inhoud

Bij veel WordPress-projecten verschuift de aandacht ongemerkt van "wat moet deze site doen?" naar "welke combinatie van plugins en instellingen krijgen we werkend?"

Dat is zonde. Zeker voor kleinere bedrijven is een heldere, snelle, veilige website vaak veel waardevoller dan een CMS met honderd opties die niemand gebruikt.

Wanneer WordPress wel logisch kan zijn

Eerlijk is eerlijk: WordPress kan een prima keuze zijn als je:

- veel redacteuren hebt

- dagelijks of wekelijks veel content publiceert

- sterk leunt op een bestaande editor-workflow

- bewust kiest voor WordPress en ook echt budget hebt voor onderhoud

Dan kan het nog steeds een goede oplossing zijn. Maar dat is iets anders dan WordPress als standaardkeuze nemen omdat "iedereen het doet".

Voor veel bedrijfswebsites is simpeler gewoon beter

Voor een praktijk, studio, winkel of dienstverlener is de vraag meestal niet: hebben we een zwaar CMS nodig?

De echte vraag is meestal:

- is de site snel?

- is de site veilig?

- is de site duidelijk?

- is de site makkelijk aan te passen?

Als het antwoord daarop ja moet zijn, dan is minder techniek vaak juist beter.

Waarom wij bij Scherpe Website vaak voor Astro kiezen

Wij bouwen bij Scherpe Website vaak met Astro. Kort gezegd: dat is een moderne manier om websites te bouwen die snel, licht en veel minder afhankelijk zijn van een stapel plugins.

Dat betekent meestal:

- minder bewegende onderdelen

- minder aanvalsoppervlak

- betere snelheid

- een site die echt rond jouw inhoud en doelen is gebouwd

Niet omdat dat hip klinkt, maar omdat het in de praktijk vaak rustiger, sneller en veiliger is.

Conclusie

WordPress is niet per se verkeerd. Maar het is ook zeker niet automatisch de beste keuze.

Voor veel websites levert WordPress onnodig veel onderhoud, afhankelijkheden en risico op. Zeker als de site vooral gewoon snel, duidelijk en veilig moet zijn. Dan is een lichtere, modernere aanpak vaak slimmer.

Wil je weten of jouw site nog op een oude WordPress-versie of kwetsbare plugin draait, begin dan met een externe check via WPScan of Sucuri SiteCheck. Dat is geen volledige audit, maar wel een snelle eerste controle.

En als je toe bent aan iets dat minder onderhoud vraagt en beter aansluit op wat je bedrijf echt nodig heeft, dan is een site op maat vaak gewoon de betere keuze.

Bronnen

- WordPress.org release archive: https://wordpress.org/download/releases/

- WPScan: https://wpscan.com/

- Patchstack, State of WordPress Security in 2024: https://patchstack.com/whitepaper/state-of-wordpress-security-in-2024/

- Wordfence, Supply Chain Attack on WordPress.org Plugins Leads to 5 Maliciously Compromised WordPress Plugins (24 juni 2024): https://www.wordfence.com/blog/2024/06/supply-chain-attack-on-wordpress-org-plugins-leads-to-5-maliciously-compromised-wordpress-plugins/

- Wordfence, Developer Accounts Compromised Due to Credential Reuse in WordPress.org Supply Chain Attack (26 juni 2024): https://www.wordfence.com/blog/2024/06/developer-accounts-compromised-due-to-credential-reuse-in-wordpress-org-supply-chain-attack/

- Wordfence, 4,000,000 WordPress Sites Using Really Simple Security Free and Pro Versions Affected by Critical Authentication Bypass Vulnerability (14 november 2024): https://www.wordfence.com/blog/2024/11/really-simple-security-vulnerability/

- TechRadar, Dangerous WordPress plugin puts over 160,000 sites at risk - here's what we know (28 juli 2025): https://www.techradar.com/pro/security/dangerous-wordpress-plugin-puts-over-160-000-sites-at-risk-heres-what-we-know